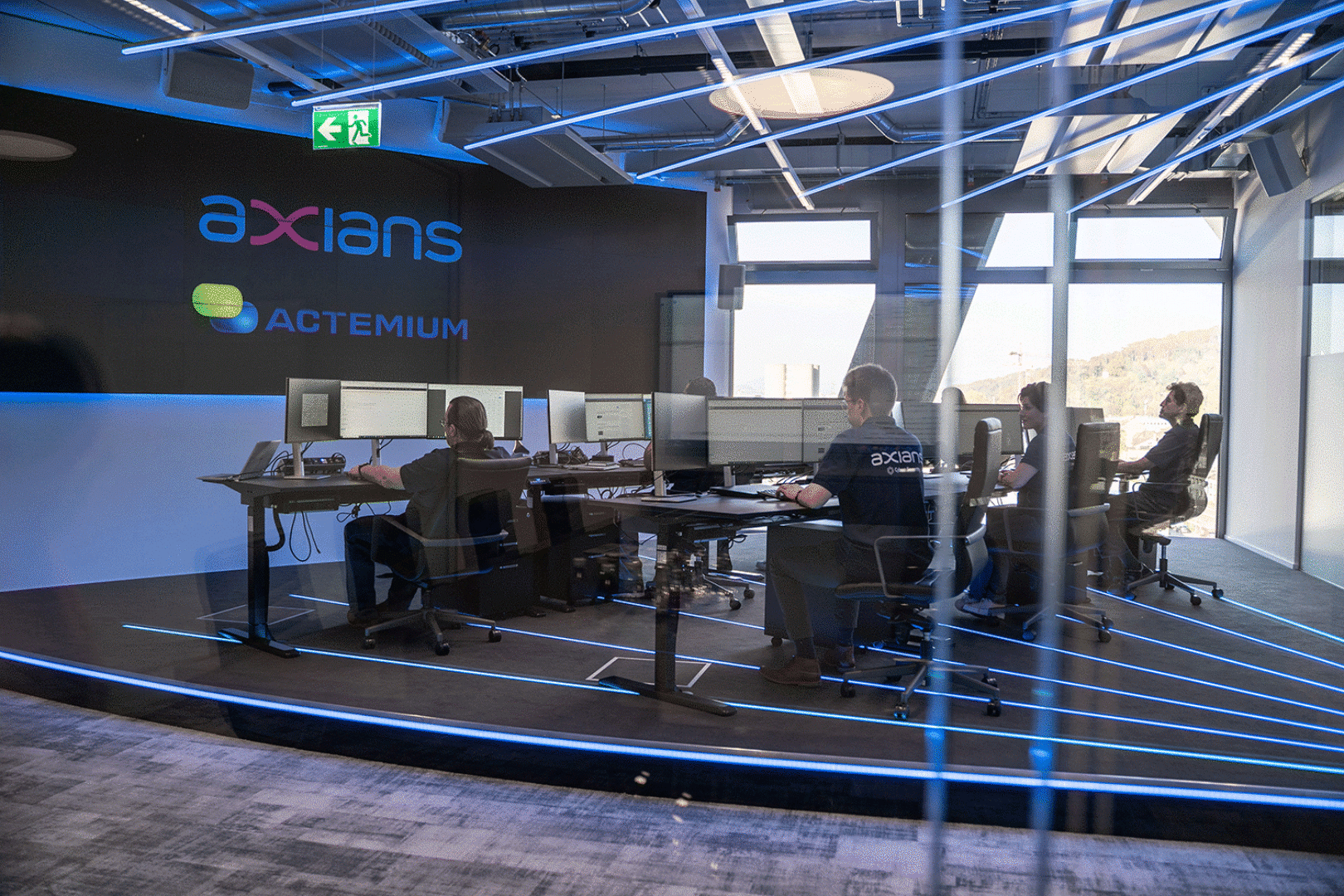

Unsere SOC-Plattform: Maßgeschneidert, schnell und präzise

Das Axians Security Operations Center in Arlesheim, eines von 10 globalen Cyber Security Centern von Axians, bietet Ihnen eine hochmoderne, ISO/IEC 27001 und ISO 9001 zertifizierte Lösung. Mit über 80 spezialisierten Security Analysten, decken wir das gesamte Spektrum ab – von Endpoint Detection & Response (EDR) über Extended Detection & Response (XDR) bis hin zu SIEM-OT-SOC-Lösungen. Unsere Experten:innen betreuen und überwachen Ihre Umgebung rund um die Uhr und reagieren sofort auf Sicherheitsvorfälle. Dank unserer Live-Plattform können Sie jederzeit direkt mit unserem SOC kommunizieren und Einblicke in kritische Fälle erhalten.

Was das Axians SOC Ihnen bietet?

-

IT und OT Cyber-Security-Kompetenz

Egal ob es sich um Ihre IT oder OT handelt, wir haben die Spezialisten und das Know-how

-

Rund-um-die-Uhr Überwachung

24/7/365 Überwachung Ihrer IT- und OT-Umgebung vom Schweizer Standort in Basel

-

Planbare Kosten

Keine versteckten Kosten dank unserem Flatrate Tarifmodell

-

Zertifizierte Sicherheit

ISO/IEC 27001 und ISO 9001 zertifizierte Lösungen

-

Regulatorische Compliance

Schutz geschäftskritischer Assets und Sicherstellung der Einhaltung von Vorschriften wie NIS2, DSGVO, DSG, DORA, PCI DSS und weiteren

-

Detaillierte Live Reports

Stufengerechte Berichte zur Sicherheitslage mit kontinuierlicher Anpassung an neue Bedrohungsszenarien

-

Log Retention

12 Monate Aufbewahrung Ihrer Log-Daten

-

Persönliche Betreuung in Deutsch und Englisch

Persönlich zugewiesene SOC-Analysten und Service Delivery Manager

-

Incidence Response Service

Sie können auch im Notfall auf uns zählen

Unsere Leistungen im Bereich Security Operation & Intelligence

-

Security Information & Event Management (SIEM)

-

Endpoint Detection & Response (EDR) und Extended Detection & Response (XDR)

-

360-Grad Risk Monitoring (Darknet Monitoring)

-

Incident Response Services

-

OT Security

Sie haben Fragen – unsere Expert:innen antworten